Phần mềm độc hại FontOnLake lây nhiễm trên hệ thống Linux

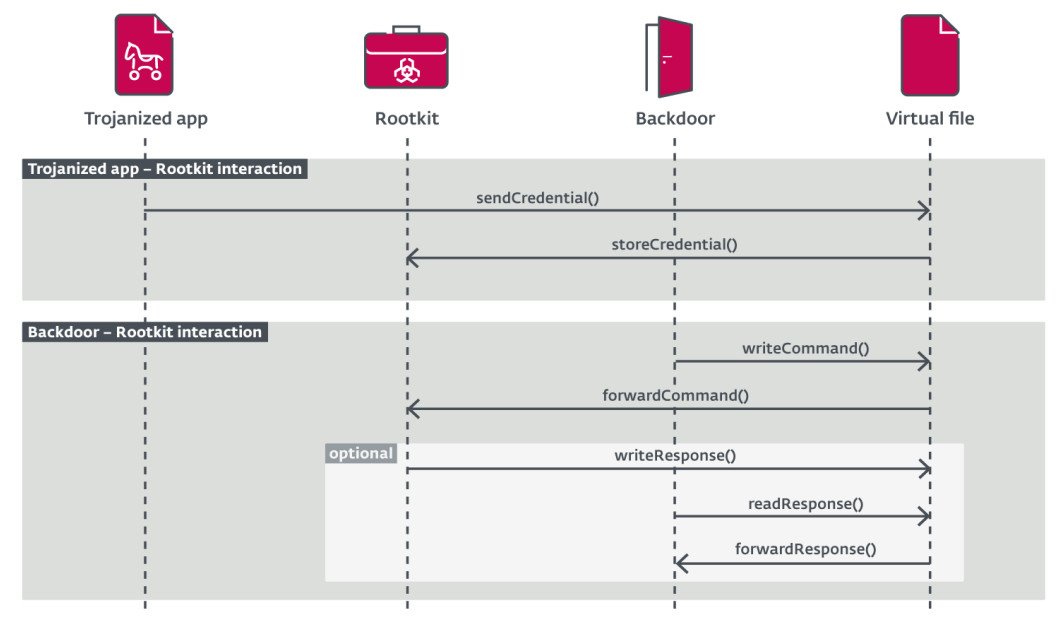

Một nhóm phần mềm độc hại có tên FontOnLake mới được phát hiện gần đây đã lây nhiễm vào các hệ thống Linux và được ẩn trong các tệp nhị phân (binary) của hệ thống. Phần mềm là mối đe dọa cung cấp các thành phần backdoor và rootkit.

FontOnLake có thiết kế rất tiên tiến, cho phép tồn tại rất lâu và khó bị phát hiện trên máy chủ bị nhiễm.

FontOnLake ẩn bên trong các tiện ích phổ biến

FontOnLake có nhiều module tương tác với nhau và cho phép giao tiếp với hacker để đánh cắp dữ liệu. Và nguy hiểm hơn, chúng ẩn mình trên các hệ thống Linux.

Các nhà nghiên cứu ESET đã tìm thấy nhiều mẫu phần mềm độc hại đã được tải lên dịch vụ quét VirusTotal trong suốt năm qua, mẫu đầu tiên xuất hiện vào tháng 5 năm 2020.

Ngoài ra, họ cũng phát hiện ra FontOnLake phân phối và lây nhiễm thông qua các ứng dụng trojan. Các ứng dụng trojan này đã được hacker sửa đổi ở cấp mã nguồn.

Và đây là các tiện ích Linux mà hacker đã thay đổi để cung cấp cho FontOnLake:

- cat - được sử dụng để in nội dung của một tập tin

- kill - liệt kê tất cả các quy trình đang chạy

- sftp - tiện ích FTP an toàn

- sshd - quy trình máy chủ OpenSSH

FontOnLake dựa trên rootkit mã nguồn mở

Theo một báo cáo kỹ thuật gần đây, ESET lưu ý sự hiện diện của FontOnLake trên một hệ thống bị xâm nhập đã bị ẩn bởi một thành phần rootkit. Thành phần này chịu trách nhiệm cập nhật và cung cấp các backdoor - cửa sau.

Các rootkit được ESET tìm thấy trên các máy chủ Linux chạy kernel 2.6.32-696.el6.x86_64 và 3.10.0-229.el7.X86_64. Được phát hiện dựa trên một dự án rootkit mã nguồn mở 8 năm tuổi có tên là Suterusu và có thể ẩn các quy trình, tệp, bản thân nó và kết nối mạng.

Các nhà nghiên cứu tin rằng tác giả của FontOnLake “rất thành thạo về an ninh mạng”. Hiện tại, các máy chủ điều khiển phần mềm độc hại trên (C2) đã bị hủy để xóa dấu vết.